Nếu hình ảnh, tư liệu hoặc file được mã hóa bằng phần mở rộng Boot, điều ấy có tức là máy tính của bạn đã trở nên nhiễm ransomware STOP (DJVU).

Ransomware STOP (DJVU) mã hóa các tài liệu cá nhân trên máy tính nạn nhân, sau đó hiển thị thông báo cung cấp giải mã dữ liệu nếu phải trả bằng Bitcoin. Hướng dẫn giải mã tập tin hiển thị trong file _readme.txt. Bài viết này sẽ hướng dẫn các bạn cách xóa ransomware tạo file đuôi .boot.

Cảnh báo: Hướng dẫn này sẽ giúp bạn xóa ransomware tạo file đuôi .boot, nhưng vẫn không hỗ trợ khôi phục file. Bạn có thể thử ShadowExplorer hoặc ứng dụng khôi phục file miễn phí để khôi phục dữ liệu.

Hướng dẫn loại bỏ ransomware tạo file đuôi .boot

- 1. Ransomware tạo file đuôi .boot làm cách nào để vào máy tính của bạn?

- 2. Ransomware tạo file đuôi .boot là gì?

- 3. Có phải máy tính của bạn bị nhiễm ransomware tạo file đuôi .boot?

- 4. Có thể giải mã các tập tin được mã hóa bằng ransomware tạo file đuôi .boot không?

- 5. Cách xóa ransomware tạo đuôi file .boot

- Sử dụng Malwarebytes để xóa ransomware tạo file đuôi .boot

- Sử dụng HitmanPro để quét malware và chương trình không mong muốn

- Khôi phục file bị mã hóa bởi ransomware tạo file đuôi .boot với ứng dụng khôi phục

- 6. Cách ngăn máy tính tránh bị nhiễm ransomware tạo đuôi file .boot

1. Ransomware tạo file đuôi .boot làm cách nào để vào máy tính của bạn?

Ransomware tạo file đuôi boot được phân phối qua email chứa các file đính kèm bị nhiễm ransomware hoặc đi vào bằng phương pháp khai thác các lỗ hổng trong hệ điều hành và ứng dụng được cài đặt.

Các tội phạm mạng spam email với tin tức tiêu để giả mạo, lừa bạn tin thư tới từ công ty vận chuyển như DHL hoặc FedEx. Email thông báo bạn có 1 lô hàng nhưng vì một số nguyên nhân không gửi đến cho bạn được. Hoặc đôi lúc là email thông báo xác nhận lô hàng bạn đã thực hiện. Dù bằng phương pháp nào, nó khiến mọi người tò mò và mở file đính kèm (hoặc click vào liên kết nhúng trong email). Và kết quả là máy tính của bạn bị nhiễm ransomware tạo file đuôi .boot.

Ransomware tạo file đuôi .boot cũng cũng đều có thể tiến công bằng phương pháp hack các cổng Remote Desktop Services (RDP). Những kẻ tiến công quét các hệ thống đang chạy RDP (cổng TCP 3389) và sau đó thi hành tấn công brute force mật khẩu hệ thống

2. Ransomware tạo file đuôi .boot là gì?

Dòng ransomware : STOP (DJVU) ransomware

Phần mở rộng : Boot

File đòi tiền chuộc : _readme.txt

Tiền chuộc : Từ 490 USD đến 980 USD (bằng Bitcoin)

Liên hệ : gorentos@bitmessage.ch, gerentoshelp@firemail.cc hoặc @datarestore trên Telegram

Ransomware tạo file đuôi .boot có hạn quyền truy cập vào dữ liệu bằng phương pháp mã hóa file. Sau đó nó cố gắng tống tiền nạn nhân bằng phương pháp đòi hỏi tiền chuộc bằng tiền điện tử Bitcoin để lấy lại quyền truy cập dữ liệu. Loại ransomware này nhắm vào mọi thứ những phiên bản Windows bao gồm Windows 7, Windows 8 và Windows 10. Khi lần đầu được cài đặt trên máy tính, ransomware này sẽ tạo một file thực thi có tên tình cờ trong thư mục %AppData% or %LocalAppData%. File thực thi này sẽ khởi chạy và bắt đầu quét mọi thứ các ký tự ổ đĩa trên máy tính để tìm file dữ liệu mã hóa.

Ransomware tạo file đuôi .boot kiếm tìm các file có phần mở rộng file cụ thể để mã hóa. Các file nó mã hóa thường là tư liệu và file quan trọng như .doc, .docx, .xls, .pdf, v.v… Khi tìm thấy các file này, nó sẽ thay đổi đuôi file thành Boot để không thể mở chúng được nữa.

Dưới đây là danh sách các phần mở rộng file mà loại ransomware này nhắm tới:

.sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt

Khi file được mã hóa bằng phần mở rộng Boot, ransomware này sẽ tạo file _readme.txt, giải thích cách thức lấy lại file và đòi hỏi tiền chuộc trong mỗi thư mục mà file đã biết thành mã hóa và trên desktop Windows. Những file này được đặt trong mọi thư mục có file bị mã hóa và chứa tin tức về phong thái liên lạc với tội phạm mạng để lấy lại file.

Khi quét xong máy tính, nó cũng xóa tất cả Shadow Volume Copy trên máy tính bị nhiễm để chẳng thể sử dụng nó để khôi phục file bị mã hóa.

3. Có phải máy tính của bạn bị nhiễm ransomware tạo file đuôi .boot?

Khi máy tính bị nhiễm ransomware này, nó sẽ quét tất cả các ký tự ổ đĩa để tìm loại file mục tiêu, mã hóa chúng và sau đó thêm phần mở rộng Boot. Khi các file này bị mã hóa, bạn sẽ chẳng thể mở chúng với những chương trình thông thường. Khi ransomware này hoàn tất mã hóa file của nạn nhân, nó cũng hiển thị một file gồm chỉ dẫn phương pháp liên lạc với tội phạm mạng (gorentos@bitmessage.ch hoặc gerentoshelp@firemail.cc).

Đây là thông báo yêu cầu tiền chuộc trong file _readme.txt:

4. Có thể giải mã các tập tin được mã hóa bằng ransomware tạo file đuôi .boot không?

Thật không may, lời giải đáp là không. Bạn không thể khôi phục các file được mã hóa bằng ransomware tạo file đuôi .boot vì cần khóa riêng để mở khóa các file bị mã hóa mà khóa này chỉ tội phạm mạng mới có.

Đừng trả tiền để phục hồi file. Ngay cả những lúc trả tiền cho chúng, cũng không có gì đảm bảo bạn sẽ lấy lại được quyền truy cập file.

5. Cách xóa ransomware tạo đuôi file .boot

Cảnh báo: Điều quan trọng cần lưu ý là với cách thực hành này bạn có bị mất file. Malwarebytes và HitmanPro có thể phát hiện và loại bỏ ransomware này tuy nhiên những chương trình này sẽ không thể phục hồi tài liệu, ảnh hoặc file. Do đó cần cân nhắc trước lúc thi hành công đoạn này.

Sử dụng Malwarebytes để xóa ransomware tạo file đuôi .boot

Malwarebytes là một trong các phần mềm anti-malware phổ biến nhất và được dùng tối đa cho Windows. Nó có thể tiêu diệt nhiều loại phần mềm độc hại mà các phần mềm khác có thể bỏ lỡ.

Tham khảo bài viết Diệt virus hiệu quả với phần mềm Malwarebytes Premium để biết cách sử dụng ứng dụng diệt malware này.

Sử dụng HitmanPro để quét malware và chương trình không mong muốn

HitmanPro là một trình quét thực hiện một phương pháp dựa theo đám mây độc đáo để quét phần mềm độc hại. HitmanPro quét hành vi của các file đang hoạt động và cả những file ở địa thế mà malware thường cư trú để thi hành các hoạt động đáng ngờ. Nếu tìm thấy một file đáng ngờ không được biết đến, HitmanPro sẽ gửi nó tới đám mây để hai trong các các công cụ diệt virus tốt nhất hiện giờ Bitdefender và Kaspersky quét.

Mặc dù HitmanPro là ứng dụng chia sẻ, nó có giá 24,95 USD cho một năm với một máy tính, nhưng thực tiễn không giới hạn quét. Giới hạn chỉ khi bạn có nhu cầu loại bỏ hoặc tách biệt phần mềm độc hại được HitmanPro phát giác trên hệ thống và sau đó bạn có thể kích hoạt bản dùng thử 30 ngày một lần để dọn dẹp.

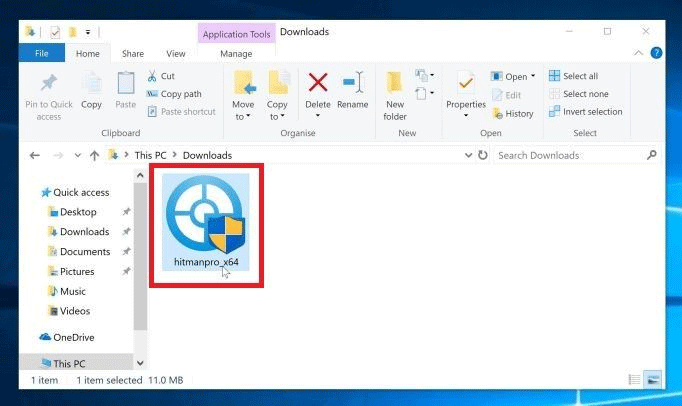

Bước 1. Tải HitmanPro

- Tải HitmanPro cho Windows 32-bit

- Tải HitmanPro cho Windows 64-bit

Bước 2. Cài đặt HitmanPro

Sau khi tải xong, click đúp vào “hitmanpro.exe” (cho Windows 32-bit) hoặc “hitmanpro_x64.exe” (cho Windows 64-bit) để cài đặt chương trình trên máy tính. Thông thường, file tải sẽ được lưu vào thư mục Downloads.

Nếu thấy thông báo UAC hiện ra, click vào Yes .

Bước 3. Thực hiện theo hướng dẫn trên màn hình

Khi khởi động HitmanPro, bạn sẽ thấy màn hình khởi động như bên dưới. Click vào nút Next để thực hành quét hệ thống.

Bước 4. Chờ quá trình quét hoàn chỉnh

HitmanPro sẽ bắt đầu quét máy tính để tìm chương trình độc hại. Quá trình này có thể mất vài phút.

Bước 5 . Click vào Next

Khi HitmanPro xong xuôi công đoạn quét, nó sẽ hiển thị một danh sách mọi thứ các malware tìm thấy. Click vào Next để xóa chương trình độc hại.

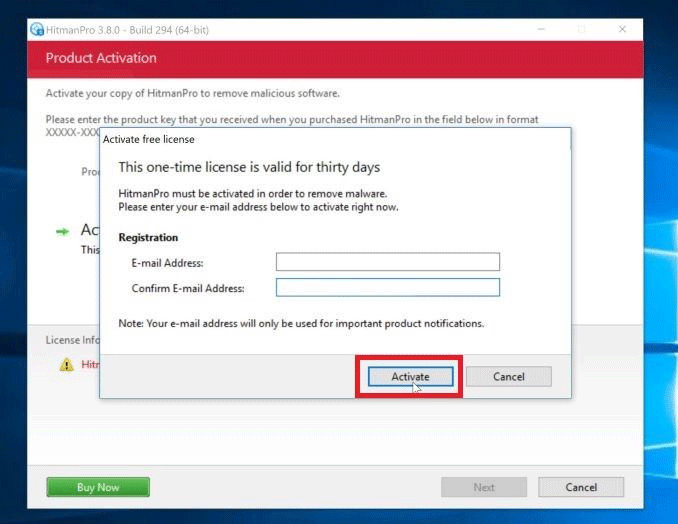

Bước 6 . Click vào Activate free license

Click vào nút Activate free license để bắt đầu dùng thử một tháng miễn phí và xóa file độc hại khỏi máy tính.

Khi công đoạn hoàn tất, bạn có thể đóng HitmanPro và tiếp tục phần còn sót lại của hướng dẫn.

Khôi phục file bị mã hóa bởi ransomware tạo file đuôi .boot với ứng dụng phục hồi

Trong một số trường hợp, cũng có thể có thể khôi phục phiên bản trước đó của file bị mã hóa sử dụng Boot Restore hoặc phần mềm khôi phục khác thường chứa shadow copy của file.

Dưới đây là công cụ giải mã các file bị ransomware STOP mã hóa, được các chuyên gia trên diễn đàn bảo mật Bleeping Computer tạo ra, bạn cũng có thể có thể thử để xem có lấy lại dữ liệu của mình không. Nếu cách này sẽ không hiệu quả, hãy thử thêm các biện pháp khác dưới đây.

https://download.bleepingcomputer.com/demonslay335/STOPDecrypter.zip

Tùy chọn 1: Khôi phục file bị mã hóa bằng ransomware tạo đuôi file .boot với ShadowExplorer

Ransomware tạo đuôi file .boot sẽ gắng gượng xóa tất cả các shadow copy khi lần thứ nhất khởi chạy bất cứ file thực thi nào trên máy tính sau khi bị nhiễm ransomware. May thay, ransomware chẳng thể loại bỏ hết các shadow copy, vì thế bạn nên thử phục hồi file của mình bằng cách này.

Bước 1 . Tải ShadowExplorer theo link tải bên dưới.

- Tải ShadowExplorer cho Windows

Bước 2. Cài đặt chương trình với thiết lập mặc định.

Bước 3. Chương trình sẽ chạy tự động sau khi cài đặt. Nếu không, click đúp vào icon ShadowExplorer.

Bước 4 . Bạn cũng đều có thể xem danh sách thả xuống trên đầu bảng điều khiển. Chọn ổ đĩa và shadow copy mới đây nhất bạn mong muốn khôi phục trước lúc bị nhiễm ransomware tạo đuôi file .boot.

Bước 5 . Click chuột phải vào Drive , Folder hoặc File bạn mong muốn khôi phục và click vào Export…

Bước 6 . Cuối cùng, ShadowExplorer sẽ thông báo vị trí bạn mong muốn lưu bản sao file đã khôi phục.

Tùy chọn 2: Khôi phục file bị mã hóa với phần mở rộng Boot bằng ứng dụng khôi phục file

Khi file bị mã hóa, ransomware này trước mắt tạo một bản sao của chúng, mã hóa bản sao và sau đó xóa bản gốc. Do đó, có một cơ hội nhỏ bạn có thể sử dụng phần mềm phục hồi file để khôi phục file đã xóa như Recuva, EaseUS Data Recovery Wizard Free, R-Studio.

Tùy chọn 3: Sử dụng công cụ Previous Versions của Windows

Windows Vista và Windows 7 có một tính năng gọi là Previous Versions. Tuy nhiên, công cụ này chỉ có thể sử dụng được nếu điểm khôi phục được thực hành trước khi bị nhiễm ransomware tạo đuôi file .boot. Để sử dụng công cụ này và phục hồi các file bị nhiễm ransomware, thực hành theo những bước sau:

Bước 1 . Mở My Computer hoặc Windows Explorer .

Bước 2. Click chuột phải vào các tập tin hoặc thư mục bị nhiễm ransomware. Từ danh sách thả xuống, click vào Restore previous versions .

Bước 3 . Cửa sổ mới sẽ mở hiển thị tất cả những bản sao lưu của các file và thư mục bạn mong muốn khôi phục. Chọn file phù hợp và click vào Open , Copy hoặc Restore . Khôi phục các file đã chọn ghi đè lên các file được mã hóa ngày nay trên máy tính.

6. Cách ngăn máy tính tránh bị nhiễm ransomware tạo đuôi file .boot

Để ngăn máy tính khỏi ransomware tạo đuôi file .boot, bạn cần cài đặt chương trình diệt virus trên máy tính và luôn sao lưu tư liệu cá nhân. Ngoài ra bạn có thể sử dụng chương trình mang tên là HitmanPro.Alert để ngăn phần mềm độc hại mã hóa file chạy trên hệ thống.

Chúc các bạn thực hiện thành công!

Sưu Tầm: Internet – Kênh Tin: TopVn

DỊCH VỤ NẠP MỰC MÁY IN TẬN NƠI HCM

19OO636343

Bài Viết Liên Quan

DỊCH VỤ NẠP MỰC MÁY IN TẬN NƠI HCM

19OO636343

Bài Viết Khác

- Tiết lộ mới nhất về smartphone màn hình gập 3 của Samsung – Tin Công Nghệ

- Máy In Canon 3300 Bị Kẹt Giấy Ở Bộ Sấy – Trung Tâm Sửa Chữa Uy Tín TPHCM

- Elon Musk ấn định thời điểm đưa người Mỹ trở lại Mặt Trăng – Tin Công Nghệ

- Công bố gói hỗ trợ viễn thông trị giá gần 10.000 tỷ đồng – Tin Công Nghệ

- FBI truy nã chủ sở hữu thị trường tội phạm mạng Nga – Tin Công Nghệ